Classified Protection

3 分钟阅读

Full Name:China Cybersecurity Classified Protection System (CCPS) or Multi-level Protection Scheme (MLPS)

CCPS 2.0 or MLPS 2.0 is not the same as Classified Information System Graded Protection.

等保2.0不是涉密信息系统分级保护

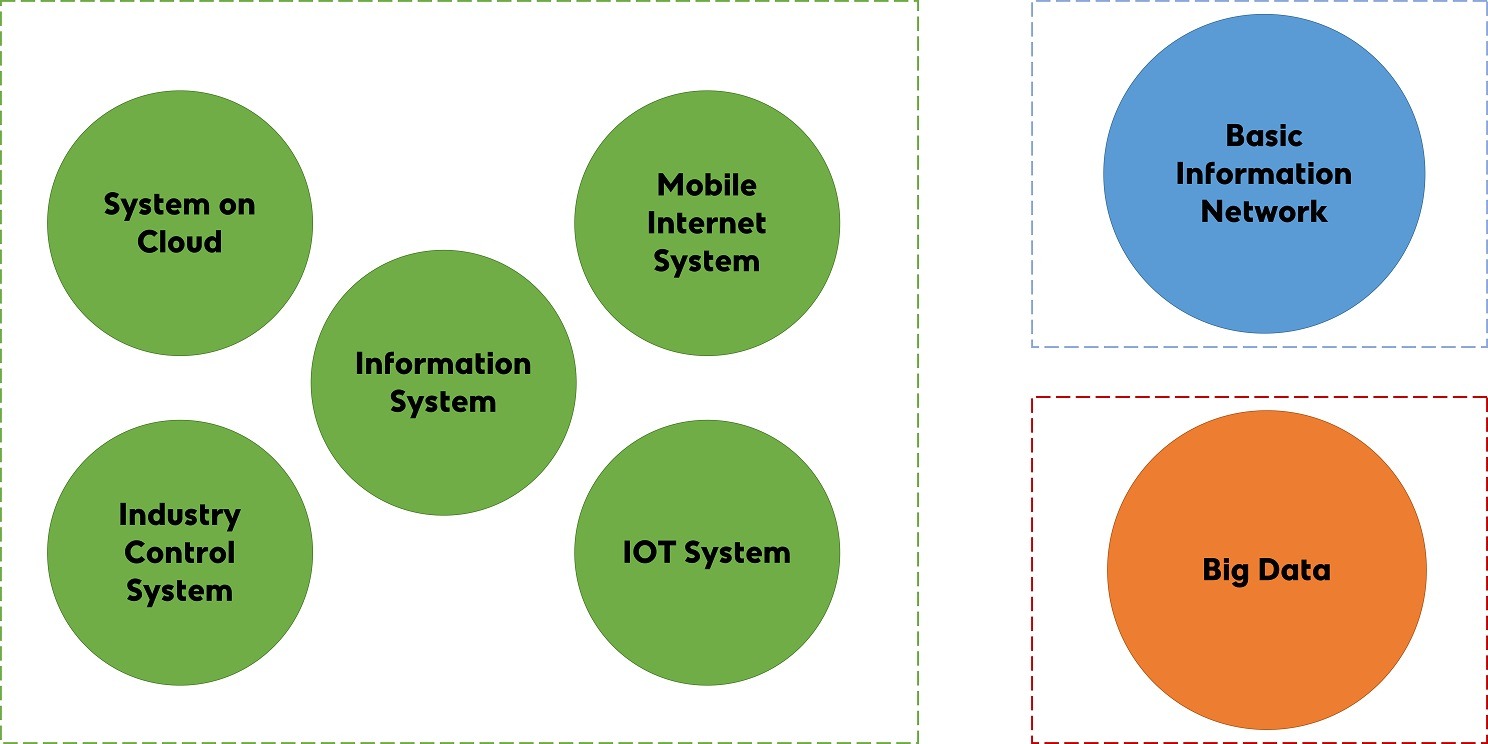

CCPS-Target-Object

What is CP?

Classified protection (“CP”) is an obligation and a privilege under China’s Cybersecurity Law (“CSL”). If certified under CP, a company would have prima facie evidence that its network system meets some basic safety obligations under the CSL. The loopholes that are ever red-flagged could then be plugged up. With the obligations satisfied, the company could fend off possible investigations or punishments resulting from the loopholes in cybersecurity.

等级保护(“CP”)是中国《网络安全法》(“CSL”)下的一项义务和特权。如果通过等级保护认证,公司将拥有初步证据,证明其网络系统符合《网络安全法》下的基本安全义务。此前被标记为风险点的漏洞将得到修补。在满足义务后,公司可以避免因网络安全漏洞而可能受到的调查或处罚。

Key Information Security Systems

The most important information security standard system in mainland China is the “Information Security Level Protection System”. This system is promoted across all major industries and has had a significant impact on the development of the information security industry.

In Taiwan, China, the “Cybersecurity Management Act” issued by the Executive Yuan primarily targets central and local government agencies, public institutions, and key infrastructure providers in sectors such as finance, energy, and transportation. It also influences the organizational structure, information security policies, and budget allocation of the aforementioned entities.

China’s Cybersecurity Law and its associated “Cybersecurity Classified Protection System (MLPS 2.0)” do not apply in the “Hong Kong Special Administrative Region (HKSAR) or the Macao Special Administrative Region (MSAR)”.

中国大陆最重要的信息安全标准体系是信息安全等级保护体系,该体系在所有主要行业进行推广,并对信息安全行业的发展产生了重要影响。

中国台湾由行政院颁布资通安全管理法,主要涵盖对象为中央、地方机关与公法人,及金融、能源、交通等关键基础建设提供者,并影响前述单位的组织架构、信息安全方针及预算分配。

中国内地的《网络安全法》及其下设的网络安全等级保护制度(等保 2.0)在香港特别行政区(HKSAR)和澳门特别行政区(MSAR)均不适用。

1. 港澳法律适用的根本依据

依据《香港特别行政区基本法》《澳门特别行政区基本法》:

- 中华人民共和国全国性法律只有被列入《基本法》附件三,才在两地实施。

- 且即使被列入,通常也仅限国防、外交及与两地不发生冲突的法律。

截至目前: ➤ 《网络安全法》(2017)、《数据安全法》(2021)、《个人信息保护法》(2021)均未列入附件三。 也就是说——中央的这些网络安全和数据管理法律在港澳都不实施。

2. 港澳是否存在类似“等保”制度?

香港目前采用的是:

- 《个人资料(私隐)条例》(PDPO)

- 《网络安全指引》(部分由政府、HKMA、SFC、保险业监管局等发布)

- 行业规范为主,没有一套类似大陆“等保 2.0”的强制分级制度。

澳门目前采用的是:

- 《个人资料保护法》

- 澳门相关网络安全法规如 《网络安全法》(第 13/2019 号法律) → 澳门本地立法,与大陆的等保体系完全不同。

3. 若数据中心或企业位于内地,但业务覆盖港澳怎么办?

这种情况下需区分 机构所在地 vs. 数据存储地 vs. 用户身份:

-

只要系统运行在中国内地,就必须执行《网络安全法》与“等保 2.0”合规要求 → 无论用户来自港澳或海外。

-

港澳本地的系统或服务器 → 不需执行“等级保护测评”,完全依据港澳本地法律体系。

4. 典型场景总结

| 场景 | 是否需要内地等保? | 说明 |

|---|---|---|

| 公司服务器部署在内地,服务港澳用户 | ✔ 需要 | 按服务器所在地执行 |

| 公司服务器在香港,仅服务香港地区 | ✘ 不需要 | 港法规系独立 |

| 跨境公司在三地都有业务 | 取决于各地节点 | 内地节点必须做等保 |

How is CP conducted?

Under CP, network systems are graded from Level 1 to Level 5. The higher the level, the more requirements need to be met. Certified entities (i.e., testing agencies with certification licenses) will conduct tests to determine the level of the network system and identify vulnerabilities. However, a certification entity is not allowed to provide rectification services—just like a referee cannot be a player simultaneously. Rectification services must be provided by separate rectification entities to address vulnerabilities in IT, processes, and control measures of the network system.

While a rectification entity does not need a license for its services, it must have expertise in both IT and risk management.

在等保下,网络系统从 1 级 到 5 级 进行分级。级别越高,需要遵守的要求就越多。认证实体(即需要认证许可证的测评机构)将进行测试并确定网络系统处于哪个级别,并告知漏洞所在。然而,认证机构不能提供整改服务,就像裁判员不能同时是参与者一样,整改服务必须由整改机构提供,以解决网络系统在 IT、流程和控制措施方面的漏洞。

尽管整改实体的整改服务不需要许可证,但整改实体必须具备 IT 和 风险管理 方面的能力。

《信息安全等级保护管理办法》

根据《信息安全等级保护管理办法》规定,国家信息安全等级保护坚持自主定级、自主保护的原则。信息系统的安全保护等级应根据以下因素来确定:

- 信息系统在国家安全、经济建设、社会生活中的重要性;

- 信息系统遭受破坏后对国家安全、社会秩序、公共利益的危害程度;

- 对公民、法人和其他组织合法权益的损害程度。

信息系统的安全保护等级划分

信息系统的安全保护等级分为五个等级,级别逐级增高。二级及以上系统需要通过专家评审。

-

第一级

信息系统受到破坏后,可能对公民、法人和其他组织的合法权益造成损害,但不损害国家安全、社会秩序和公共利益。

保护要求:运营、使用单位应依照国家相关管理规范和技术标准进行保护。 -

第二级

信息系统受到破坏后,可能对公民、法人和其他组织的合法权益造成严重损害,或对社会秩序和公共利益产生影响,但不危害国家安全。

监管要求:国家信息安全监管部门将对该级别信息系统的安全等级保护工作进行指导。 -

第三级

信息系统受到破坏后,可能对社会秩序和公共利益造成严重损害,或对国家安全造成威胁。

监管要求:国家信息安全监管部门将对该级别信息系统的安全等级保护工作进行监督和检查。 -

第四级

信息系统受到破坏后,可能对社会秩序和公共利益造成特别严重损害,或对国家安全产生重大威胁。

监管要求:国家信息安全监管部门将对该级别信息系统的安全等级保护工作进行强制监督和检查。 -

第五级

信息系统受到破坏后,可能对国家安全造成特别严重损害。

监管要求:国家信息安全监管部门将对该级别信息系统的安全等级保护工作进行专门监督和检查。

三保二评对比

| 业务类别 | 定义 | 适用对象 | 核心要求 |

|---|---|---|---|

| 分保(涉密信息系统分级保护) | 对处理国家秘密的信息系统,按涉密等级(秘密/机密/绝密)差异化保护 | 党政军、央企等涉密单位的信息系统 | 秘密/机密级每2年测评,绝密级每年测评;确保物理隔离、访问控制、数据加密 |

| 等保(网络安全等级保护) | 网络安全基础制度,按系统重要性分5级(一级最低、五级最高) | 普通企业系统到重要政务平台,涵盖云计算、物联网等新兴领域 | 定级备案→安全建设→等级测评→监督检查;三级以上系统需年测评 |

| 关保(关键信息基础设施保护) | 在等保基础上强化关键行业核心系统防护 | 能源、金融、交通等关键设施,如电网、银行清算系统 | 遵循《关基保护要求》(GB/T39204-2022),实施“分析识别→安全防护→监测预警→事件处置”六环节动态防护 |

| 密评(商用密码应用安全性评估) | 评估密码技术应用合规性、正确性及有效性 | 关基、等保三级以上系统及政务信息系统 | 年检制,依据GB/T39786-2021,从物理环境到应用数据四层测评,≥60分且无高风险项通过 |

| 数评(数据安全评估) | 基于《数据安全法》的数据全生命周期安全管理评估 | 处理重要数据/个人信息的企业及政务系统 | 建立数据资产地图、访问控制、脱敏加密及审计机制,纳入数字化转型能力体系(GB/T45988-2025) |

| 业务 | 核心流程 | 动态机制 | 协同关系 | 核心法律法规 | 监管主体 | 罚则示例 |

|---|---|---|---|---|---|---|

| 分保 | 定级 → 方案设计 → 工程实施 → 审批 → 年度测评 | 涉密人员培训 + 物理访问日志审计 | 独立于等保,由国家保密局直属管理 | 《保守国家秘密法》 + 《涉密信息系统分级保护管理办法》 | 国家保密局 | 泄密追究刑事责任 |

| 等保 | 定级备案 → 安全整改 → 等级测评 → 公安年审 | “一个中心、三重防护”技术架构(通信/边界/计算环境) | 关保和密评的基础 | 《网络安全法》第21条 + 《信息安全等级保护管理办法》 | 公安机关 | 拒不整改最高罚款100万 |

| 关保 | 识别关键 → 强化防护 → 攻防演练 → 事件闭环 | 主动防御(APT狩猎) + 供应链安全审查 | 需同步满足等保三级与密评要求 | 《关键信息基础设施安全保护条例》GB/T 39204-2022 | 网信办统筹,行业主管 | 运营者未履职导致重大事件,撤职并追责 |

| 密评 | 现状分析 → 密码方案设计 → 评审 → 整改 → 测评备案 | 密钥生命周期管理 + 国密算法改造(免改/重改/易改) | 依托等保定级,支持关保数据加密 | 《密码法》第37条 + GB/T 39786-2021 | 国家密码管理局 | 关基运营者未开展密评,最高罚款100万 |

| 数评 | 数据资产梳理 → 分类分级 → 策略制定 → 技术防护 → 持续审计 | 数据流动监测 + 隐私计算技术应用 | 与关保、密评共享数据加密和访问控制模块 | 《数据安全法》 + 《个人信息保护法》 | 网信办、行业主管部门 | 违法处理数据最高处营业额5%罚款 |

| 业务类别 | 硬件产品 | 软件产品 |

|---|---|---|

| 分保 | 电磁屏蔽机柜、涉密专用三合一防护设备(USB/光驱/网络) | 涉密文档加密系统、日志审计溯源平台 |

| 等保 | 下一代防火墙(NGFW)、入侵检测系统(IDS)、数据库审计设备 | 安全管理中心(SOC)、漏洞扫描系统 |

| 关保 | 高级威胁检测沙箱、工控安全网关 | 态势感知平台(如天融信关基方案)、攻击面管理工具 |

| 密评 | 服务器密码机、国密SSLVPN网关、智能密码钥匙(UKey) | 密钥管理系统(KMS)、国密堡垒机(支持SM2/SM3动态认证) |

| 数评 | 数据脱敏一体机、隐私计算硬件模块 | 数据分类分级平台(如天融信数据安全治理套件)、API安全网关 |