07、等保测评Centos操作系统安全加固

Categories:

少于1分钟

CentOS口令有效期配置

编辑该文档/etc/login.defs

PASS_MAX_DAYS 90

PASS_MIN_DAYS 5

PASS_MIN_LEN 8

PASS_WARN_AGE 7

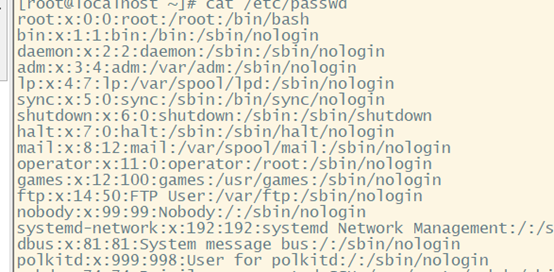

CentOS操作系统账户禁用配置

Linux禁用无用账户,在该文件 /etc/passwd用户后面添加nologin

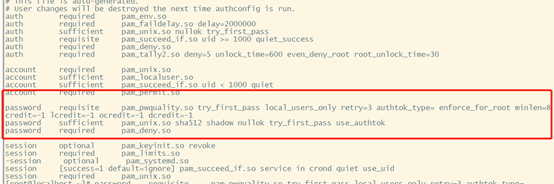

CentOS操作系统口令复杂度配置

在/etc/pam.d/system-auth文件中password requisite pam_pwquality.so try_first_pass local_users_only retry=3 authtok_type= 后添加

enforce_for_root minlen=8 ucredit=-1 lcredit=-1 ocredit=-1 dcredit=-1

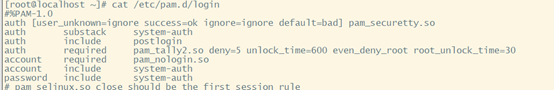

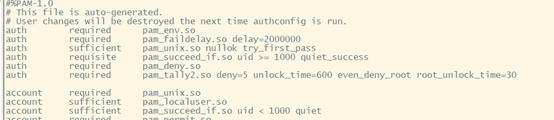

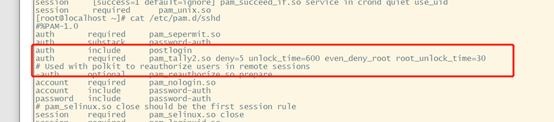

CentOS操作系统登录失败处理配置

分别在cat /etc/pam.d/system-auth;

cat /etc/pam.d/login;

cat /etc/pam.d/sshd

中分别添加auth required pam_tally2.so deny=5 unlock_time=600 even_deny_root root_unlock_time=30

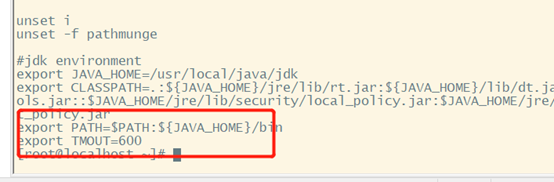

CentOS操作系统登录连接超时配置

连接超时在/etc/profile后添加

export TMOUT=600

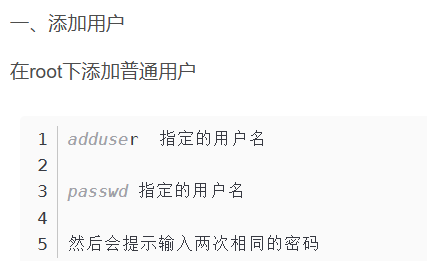

CentOS操作系统口令修改

修改root密码

新建用户及修改普通用户密码

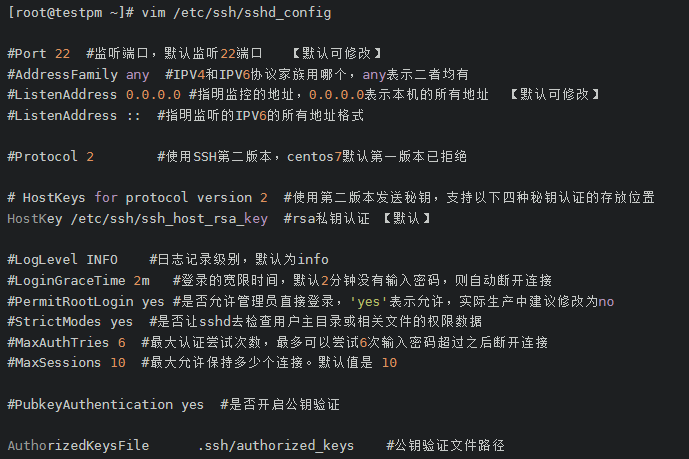

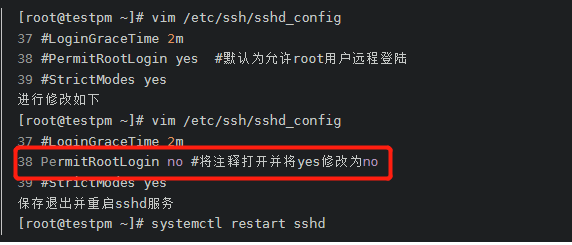

CentOS操作系统禁止root远程登录

认识sshd_congfig配置文件

禁止root远程登录配置

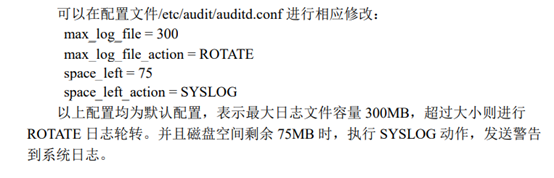

CentOS操作系统日志存储时间相关配置

示最大日志文件容量修改该文件中etc/audit/auditd.conf

max_log_file = 300

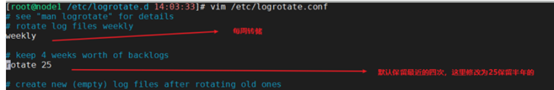

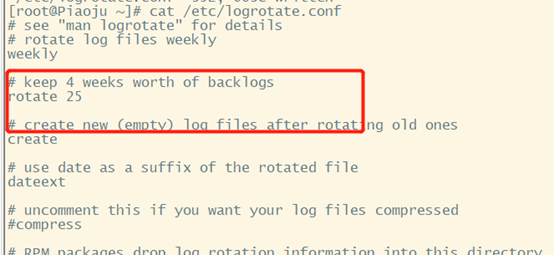

配置日志记录时间

修改/etc/logrotate.conf中rotate值为25

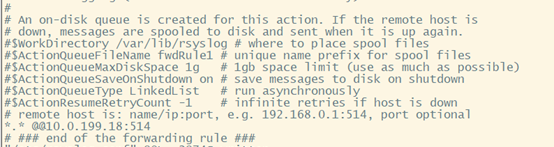

日志发送日志审计设备

修改/etc/rsyslog.conf中#. @@remote-host:514

@@为TCP发送;@为UDP发送

修改为*.* @@IP****地址(日志服务器地址):514

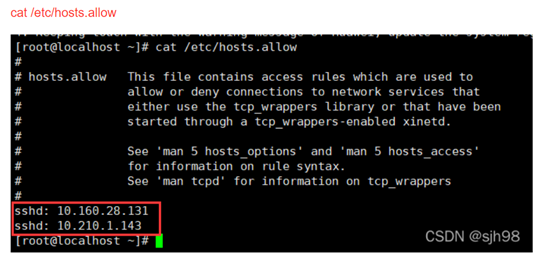

CentOS操作系统终端地址限制配置

在/etc/hosts.allow后添加sshd:10.160.XX.XX

1.使用hosts.allow和hosts.deny来设置ip白名单和黑名单,/etc/目录下

优先级为先检查hosts.deny,再检查hosts.allow,

后者设定可越过前者限制,

例如:

a.限制所有的ssh,除非从218.64.87.0 - 127上来。

hosts.deny:

in.sshd:ALL

hosts.allow:

in.sshd:218.64.87.0/255.255.255.128

b.封掉218.64.87.0 - 127的telnet

hosts.deny

in.sshd:218.64.87.0/255.255.255.128

c.限制所有人的TCP连接,除非从218.64.87.0 - 127访问

hosts.deny

ALL:ALL

hosts.allow

ALL:218.64.87.0/255.255.255.128

d.限制218.64.87.0 - 127对所有服务的访问

hosts.deny

ALL:218.64.87.0/255.255.255.128

其中冒号前面是TCP daemon的服务进程名称,通常系统进程在/etc/inetd.conf中指定,比如in.ftpd,in.telnetd,in.sshd其中IP地址范围的写法有若干中,主要的三种是:

1.网络地址–子网掩码方式:

218.64.87.0/255.255.255.0

2.网络地址方式

218.64.(即以218.64打头的IP地址)

3.缩略子网掩码方式,既数一数二进制子网掩码前面有多少个“1”比如:218.64.87.0/255.255.255.0 – 218.64.87.0/24