§23.2_云计算安全机制与案例分析

Categories:

少于1分钟

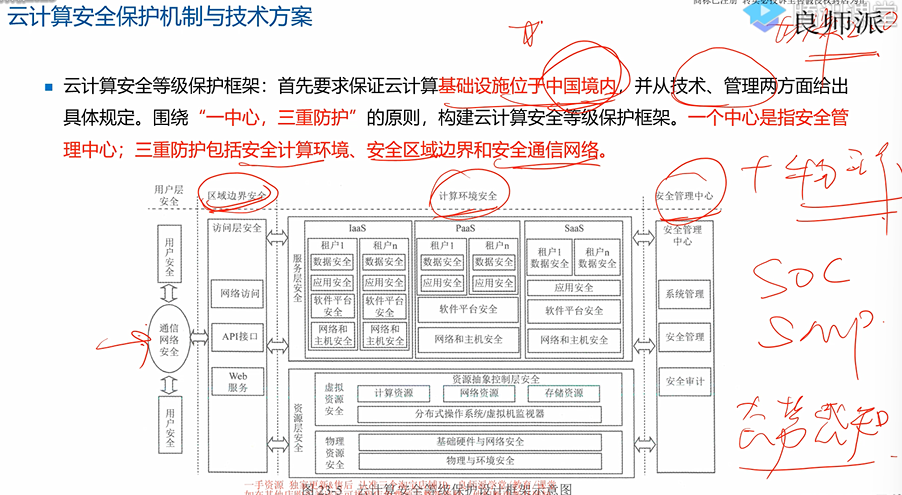

等保框架

上面这个表其实是等保1.0的内容。

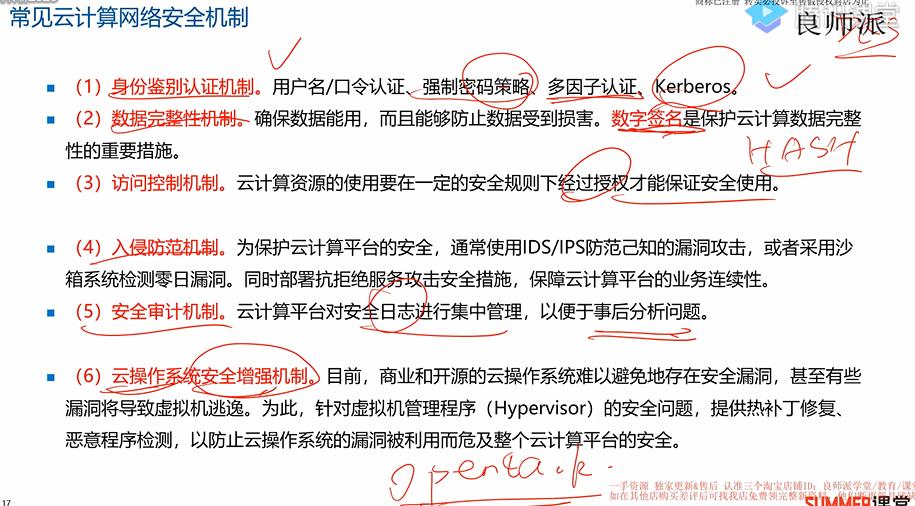

Kerberos底层用于数据加密的算法主要是对称加密算法,如AES(高级加密标准)和DES(数据加密标准)。

绝大部分厂商的云平台是基于Openstack开发

安全机制

OpenStack是一个开源的云计算管理平台,用于构建和管理公共云和私有云。它提供了一套强大的工具和服务,允许用户以虚拟化的方式管理计算资源、存储、网络等。以下是OpenStack的一些关键特点:

- 模块化架构:OpenStack由多个组件组成,如Nova(计算)、Cinder(块存储)、Neutron(网络)、Glance(镜像服务)、Horizon(仪表板)等,这些组件可以根据需求进行组合和扩展。

- 可扩展性:OpenStack可以通过增加硬件资源来扩展云环境,支持大规模的虚拟机部署和管理。

- 多租户支持:它支持多租户架构,允许不同用户和团队在同一云环境中独立运行,确保数据隔离和安全性。

- 开放性和社区支持:作为一个开源项目,OpenStack拥有活跃的社区支持,用户可以自由地使用、修改和分发其代码。

- API驱动:OpenStack提供了RESTful API,允许开发人员通过编程接口与云环境进行交互,简化了资源管理和自动化操作。

OpenStack适合需要灵活和可扩展云计算解决方案的企业和组织。你对OpenStack的特定功能或应用有兴趣吗?

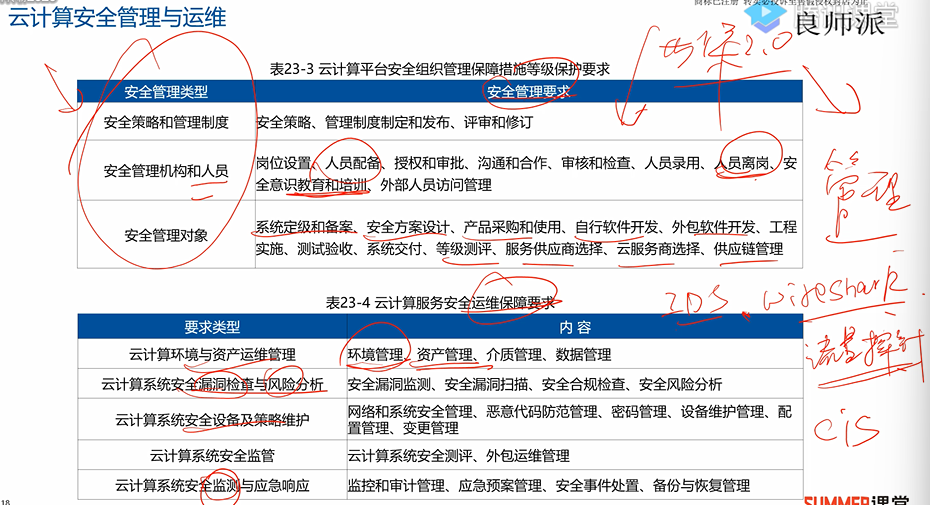

管理与运维

现在还有双活数据中心,不仅备份还可以起到负载均衡的作用。

案例分析

好的,让我们更深入地探讨加密机的工作原理和部署方式。

加密机的工作原理

- 加密算法

- 对称加密:

- 使用同一密钥进行加密和解密。常见算法包括AES(高级加密标准)、DES(数据加密标准)。

- 优势:加密和解密速度快,适合大数据量的处理。

- 劣势:密钥管理复杂,密钥泄露会导致安全风险。

- 非对称加密:

- 使用公钥和私钥,公钥加密的数据只能用对应的私钥解密。常见算法包括RSA、ECC(椭圆曲线加密)。

- 优势:安全性高,适合在不安全的网络中传输密钥。

- 劣势:加密和解密速度较慢,通常用于小数据量的加密(如密钥交换)。

- 哈希算法:

- 将输入数据转换为固定长度的哈希值(如SHA-256)。哈希函数是单向的,不能从哈希值恢复原始数据。

- 主要用于数据完整性校验和存储密码。

- 密钥管理

- 加密机负责密钥的生成、存储和分发。良好的密钥管理策略包括:

- 密钥生命周期管理:包括密钥生成、使用、存储、轮换和销毁。

- 访问控制:确保只有授权用户可以访问和使用密钥。

- 审计和监控:记录密钥的使用情况,以便进行合规审计和风险评估。

- 数据处理

- 加密机可以进行流加密和块加密:

- 流加密:数据以流的形式逐位加密,适合实时通信。

- 块加密:将数据分成固定大小的块进行加密,适合文件和数据库的加密。

加密机的部署方式

- 硬件加密机

- 作为独立设备部署,连接到网络中的服务器、路由器或交换机。

- 特点:

- 提供高性能和低延迟的加密服务。

- 通常具有专门的处理器(如FPGA或ASIC),优化了加密和解密操作。

- 示例:HSM(硬件安全模块)通常用于金融机构,支持PKI(公钥基础设施)和SSL/TLS协议。

- 软件加密解决方案

- 在现有服务器上运行加密软件。

- 特点:

- 部署灵活,适合中小型企业。

- 成本较低,但性能受限于服务器硬件。

- 示例:使用OpenSSL库进行数据加密。

- 云加密服务

- 通过云服务提供商的加密功能保护数据。

- 特点:

- 提供按需资源,减少维护成本。

- 需要信任云服务提供商的安全措施。

- 示例:AWS KMS(密钥管理服务)用于管理和控制加密密钥。

- 边缘计算

- 在边缘设备(如IoT设备)上部署加密机,确保数据在离开设备之前加密。

- 特点:

- 提高了数据传输的安全性,减少了延迟。

- 适用于实时数据处理和分析。

- 示例:IoT设备中直接加密传感器数据。

典型应用场景

- 金融服务:保护客户交易数据、敏感信息和身份验证信息。

- 医疗保健:确保患者数据的隐私和合规性(如HIPAA)。

- 云存储:在上传数据前进行加密,防止云服务提供商访问敏感信息。

- 政务和军事:确保机密信息在传输和存储中的安全性。

总结

加密机在网络中扮演着至关重要的角色,保护数据安全和隐私。根据组织的需求,可以选择硬件加密机、软件加密解决方案、云加密服务或边缘计算等不同的部署方式,以实现最佳的安全性和性能。希望这些信息能帮助你更好地理解加密机的运作!如果你有特定方面想进一步探讨,请告诉我!