§07.3_访问控制产品与应用

Categories:

少于1分钟

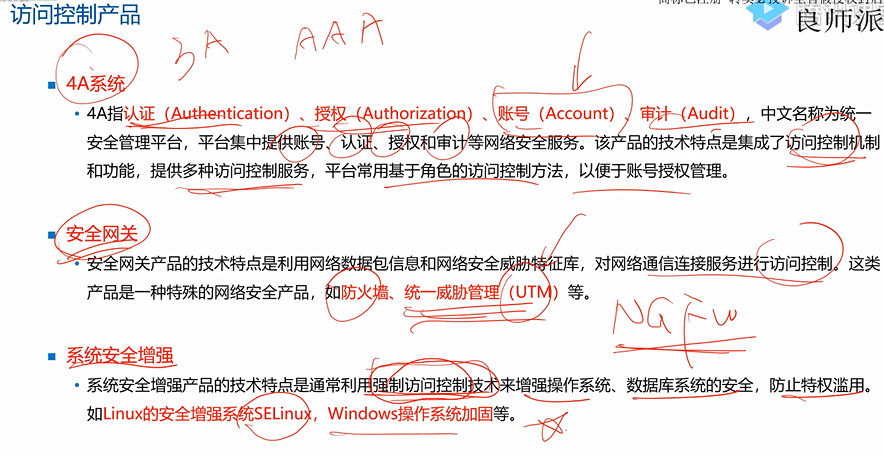

认证、授权、审计 3A

4A 增加了账号

安全网关:防火墙、统一威胁管理(UTM)、下一代防火墙(NGFW)

访问控制产品-4A-安全网关-系统安全增强

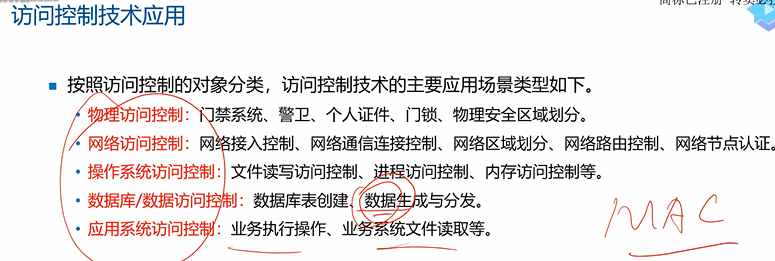

访问控制技术应用

物理、网络、操作系统、数据库、应用

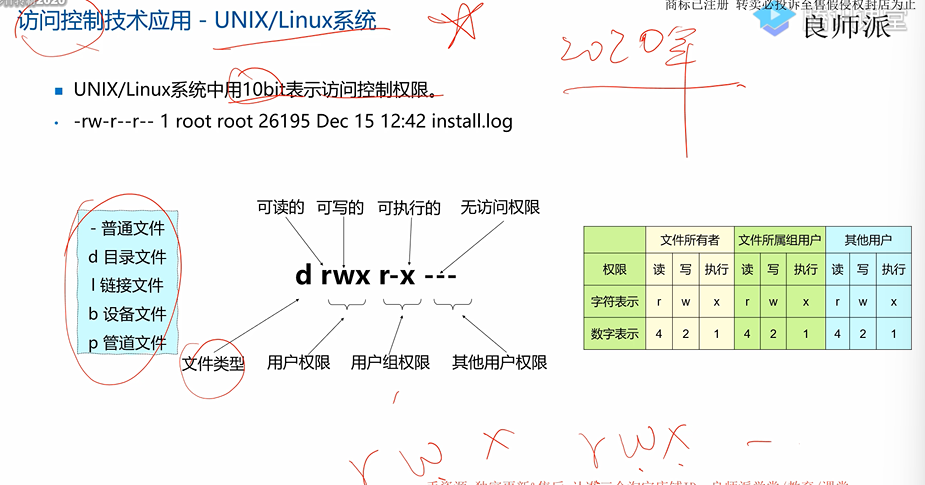

DAC自主访问控制-unix/linux

读写执行、421,最大权限是7,最小权限是0,

例如,某文件权限600 可翻译为 rw- — —

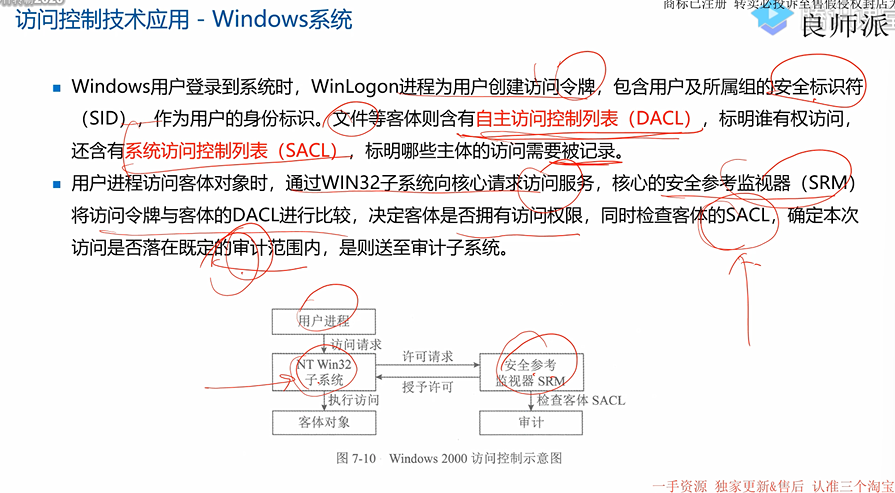

DAC自主访问控制-Windows

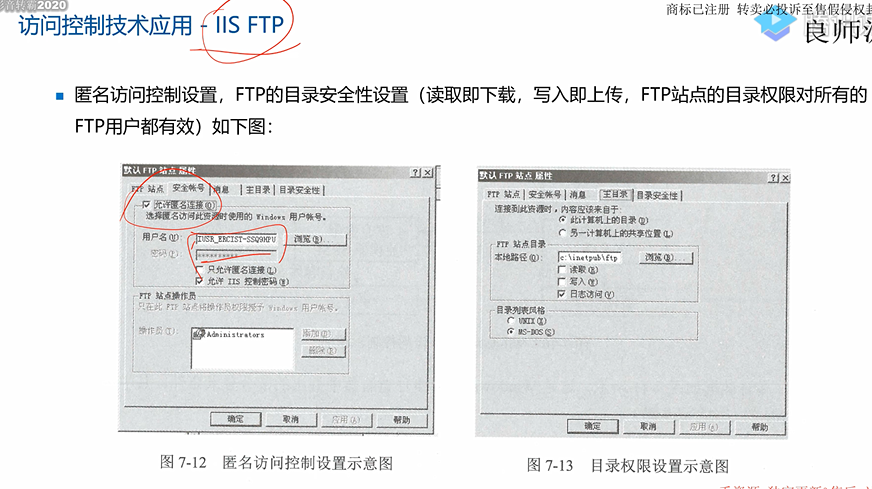

DAC|RBAC|IPBAC-IIS FTP

针对应用:对于FTP,读取就是下载,写入就是上传。

FTP(File Transfer Protocol,文件传输协议)是用于在计算机网络中传输文件的协议。FTP本身并没有一个独立的“访问控制模型”,但它通常依赖于现有的身份验证和权限管理机制来控制访问。

在FTP中,访问控制模型主要涉及以下几个方面:

1. 基于用户名和密码的身份验证

FTP的访问控制通常通过**用户名(Username)和密码(Password)**来进行身份验证,确保只有授权用户能够访问FTP服务器上的文件。这种身份验证方法可以被视为一种 基于身份的访问控制(Identity-Based Access Control),类似于 DAC(自主访问控制) 模型。

- 用户名和密码:用户必须提供正确的用户名和密码才能连接到FTP服务器。如果身份验证成功,用户就可以根据他们的权限访问文件系统。

- 匿名访问(Anonymous FTP):某些FTP服务器允许用户在不提供用户名和密码的情况下访问(或部分访问)某些资源。这通常适用于开放的文件共享,任何人都可以访问特定目录中的文件。

2. 文件权限控制

在FTP服务器上,文件权限控制(如读、写、执行权限)通常基于操作系统的权限管理来实现。这类似于传统的操作系统文件权限管理,通常可以通过 Unix/Linux 文件系统权限模型(如 rwx 权限)进行管理。

- 读权限:允许用户读取文件内容。

- 写权限:允许用户修改文件内容或上传新文件。

- 执行权限:允许用户执行文件(如可执行文件)。

这些权限通常是通过FTP服务软件与操作系统的文件系统权限结合来管理的。因此,FTP访问控制本质上是通过文件系统的权限模型(如DAC)来控制用户对文件的访问权限。

3. 基于角色的访问控制(RBAC)

一些高级FTP服务器可能会实现基于角色的访问控制(Role-Based Access Control, RBAC)模型,其中用户被分配到特定的角色(如管理员、普通用户、访客等),并根据角色来控制其对FTP资源的访问权限。

- 管理员角色:具有完全的文件访问和管理权限,包括创建、删除文件和更改权限。

- 普通用户角色:可能只有读取或上传文件的权限,不能删除文件或修改其他用户的权限。

- 访客角色:通常只有读取权限,不能上传或删除文件。

4. 基于IP地址的访问控制

某些FTP服务器实现了基于IP地址的访问控制,即通过允许或阻止特定IP地址或IP段的连接来控制访问权限。这种控制通常用于限制访问的来源,增加安全性。

- 允许特定IP连接:服务器只允许来自特定IP地址的用户进行连接。

- 拒绝特定IP连接:服务器可以阻止来自某些IP地址的连接请求。

5. FTP的访问控制模型总结

- DAC(自主访问控制):FTP的访问控制通常依赖操作系统的文件系统权限来管理用户对文件和目录的访问,这类似于DAC模型,用户在自己的权限范围内管理文件访问。

- 基于身份的访问控制(Identity-Based Access Control):通过用户名和密码进行身份验证,确保只有授权用户可以访问FTP资源。

- 基于角色的访问控制(RBAC):有些FTP服务器支持基于角色的访问控制,用户根据角色获得不同的权限。

- 基于IP地址的访问控制:一些FTP服务器通过IP地址过滤来限制或允许来自特定IP的连接请求。 基于IP地址的访问控制(IP-based Access Control)

6. 总结

FTP的访问控制机制并没有明确的单一“模型”,而是通过 用户名和密码验证、操作系统的 文件权限控制、可能的 角色管理 和 IP地址过滤 来管理用户对文件的访问。因此,它通常结合了 自主访问控制(DAC) 和 基于身份的访问控制 的元素,并根据FTP服务器的配置来决定访问控制的具体实现方式。

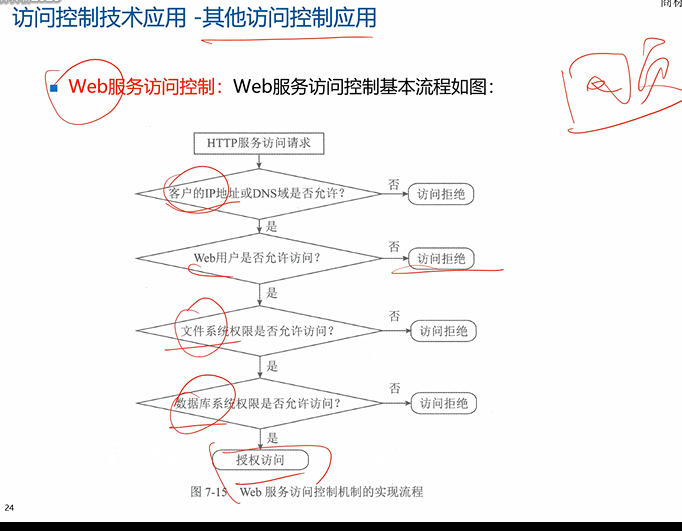

Web服务访问控制